Google Workspaceのアプリ連携

シングルサインオン

SingleIDのアプリ登録およびIdPエンドポイントメタデータのダウンロード

- SingleID 管理者ポータル>アプリ連携>アプリ一覧画面へ移動します。

-

カタログ表示ボタンをクリックします。

-

アプリカタログが表示されるので、Google Workspaceの登録ボタンをクリックします。

-

アプリ登録画面がポップアップします。情報タブの名前に、アプリを識別できるような名前を、半角小文字の英数字、-(ハイフン)、_(アンダースコア)で設定します。

-

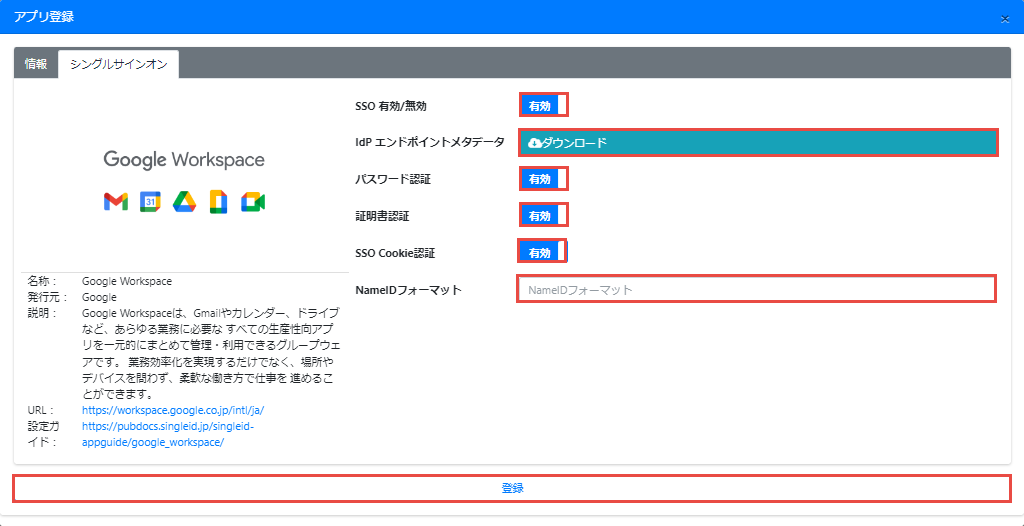

シングルサインオンタブに移動します。

-

SSO 有効/無効を有効に設定します。

- IdP エンドポイントメタデータのダウンロードボタンをクリックし、メタデータを取得します。このメタデータは、Google Workspaceの設定を行うときに必要となります。

-

以下の内容で設定し、登録ボタンをクリックします。

設定項目 設定内容 パスワード認証 パスワード認証の有効/無効の設定です。 証明書認証 証明書認証の有効/無効の設定です。 SSO Cookie認証 Cookie認証の有効/無効の設定です。 NameIDフォーマット email Info

- パスワード認証:有効、証明書認証:有効の場合、ログイン時に、パスワード認証または証明書認証の認証方式の選択が可能です。証明書がデバイスにインストールされていない場合には、自動的に、パスワード認証方式が選択されます。

- パスワード認証:無効、証明書認証:有効の場合、ログイン時に、証明書認証のみが可能です。証明書がインストールされていないデバイスからのログインはできません。

- SSO Cookie認証:無効の場合、他のアプリで認証済みであっても、認証が要求されます。つまり、SSOではなくなります。

Google WorkspaceのSAML認証設定

- Google Workspace 管理コンソールへログインします。

- 左サイドメニューからセキュリティ>認証>サードパーティのIdPによるSSOを選択してサードパーティのIdPによるSSO設定画面へ移動します。

-

組織向けのサードパティのSSOプロファイルセクションのSSOプロファイルを追加をクリックし、SSOプロファイルを設定します。

-

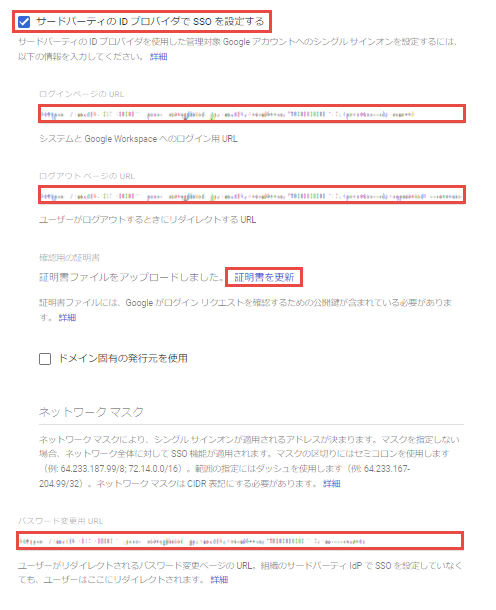

以下の内容で設定し、保存をクリックします。

Google Workspaceの設定項目 設定内容 サードパーティの ID プロバイダで SSO を設定する 有効 ログインページの URL SingleIDのIdPエンドポイントメタデータのファイルを開きます。 <md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location=から始まる行のURLを入力します。

(例:https://auth-02-0001.poc.singleid.jp/auth/realms/90000013/protocol/saml)ログアウト ページの URL SingleIDのIdPエンドポイントメタデータのファイルを開きます。 <md:EntityDescriptor entityID=から始まる行のURLを参照し、以下のように入力します。<entityIDの値>/protocol/openid-connect/logout?redirect_uri=<entityIDの値>/account/

(例:https://auth-02-0001.poc.singleid.jp/auth/realms/90000013/protocol/openid-connect/logout?redirect_uri=https://auth-02-0001.poc.singleid.jp/auth/realms/90000013/account/)ドメイン固有の発行元を使用 使用しない パスワード変更用 URL SingleIDのIdPエンドポイントメタデータのファイルを開きます。 <md:EntityDescriptor entityID=から始まる行のURLを参照し、以下のように入力します。<entityIDの値>/account/

(例:https://auth-02-0001.poc.singleid.jp/auth/realms/90000013/account/)確認用の証明書 SingleIDのIdPエンドポイントメタデータのファイルを開きます。 <ds:X509Certificate>タグ内のMIIで始まる文字列(例:MIICnzCCAYcCBgF/zubcKTANBgkqhkiG9w0BAQsFADATMREwDwYDVQQDDAg3MDAwMDA4MTA……..)をコピーして、-----BEGIN CERTIFICATE-----と-----END CERTIFICATE-----のテキストの間に張り付けて、テキストファイル(PEM形式の証明書)として保存します。そのファイルをアップロードします。

プロビジョニング

SingleIDおよびGoogle Workspaceの両方に存在するユーザのみが、シングルサインオン可能です。SingleIDのメールアドレスとGoogle Workspaceのメールアドレスが一致する必要があります。

Google Cloud Directory Sync(GCDS)によるユーザ同期を行うことで、SingleIDのユーザをGoogle Workspaceへ同期することができます。

Warning

クラウドLDAPが、Google Workspaceと同期できるのはユーザ情報のみです。グループ同期はできません。

アプリにユーザ追加

- SingleID 管理者ポータル>アプリ連携>アプリ一覧画面へ移動します。

- 登録したアプリの列にあるチェックボックスを選択します。

-

ユーザ追加ボタンをクリックします。

-

ユーザ追加画面がポップアップします。アプリへ追加したいユーザ名を選択し、登録ボタンをクリックして、アプリへユーザを追加します。

動作確認

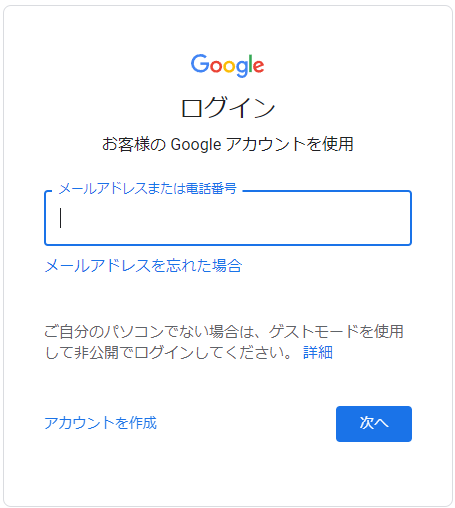

- Googleへアクセスします。

- ログインボタンをクリックします。

-

特権管理者の権限を持たないユーザのメールアドレスを入力し、次へボタンをクリックします。

-

SingleIDのログイン画面が表示されます。すでに、SingleIDへログイン中であれば、ログイン画面は表示されず、Google Workspaceへログインできます。