管理者ログイン-2要素認証(パスワード認証+ワンタイムパスワード認証)

文書更新日:2025-03-09

目的

- SingleIDのユーザで、FortiGateへ管理者権限でログインします。

- 接続する際の認証方式は、2要素認証(パスワード認証+ワンタイムパスワード認証)です。

- SingleIDの拡張RADIUSサーバを利用します。

- ユーザ/グループによるアクセス制限をします。

設定方法

SingleIDのグループの作成

- SingleID 管理者ポータル>グループ画面へ移動します。

- グループ追加をクリックします。グループ追加画面がポップアップします。

- グループ名を入力し、登録ボタンをクリックします。

SingleIDのユーザの作成

- SingleID 管理者ポータル>ユーザ画面へ移動します。

- 登録ボタンをクリックします。ユーザ登録画面がポップアップします。

- ユーザ登録画面の基本情報を入力します。グループタブをクリックします。

- メンバーとなるグループを選択し、登録ボタンをクリックします。

SingleIDの拡張RADIUSサーバの登録

- SingleID 管理者ポータル>認証>RADIUS>基本設定タブへ移動します。

-

拡張RADIUSサーバ>RADIUSポート番号の登録ボタンをクリックします。拡張RADIUSサーバの登録画面がポップアップします。

設定項目 設定内容 使用するプロトコル UDPを選択します。 シークレット 任意の文字列を設定します。英大文字、英小文字、数字、記号を組み合わせて、最低でも14文字以上の複雑な文字列を設定することをお勧めします。 -

登録ボタンをクリックします。専用のRADIUSポート番号が割り当てれます。

SingleIDのRADIUSサイトの登録

- SingleID 管理者ポータル>認証>RADIUS>簡易設定タブへ移動します。

- カタログ表示ボタンをクリックします。

- カタログからFortiGate NGFWの登録ボタンをクリックします。FortiGate NGFW画面がポップアップします。

-

基本情報タブに、以下を設定します。

設定項目 設定内容 有効/無効 有効を選択します。 サーバ 拡張を選択します。 サーバ番号 SingleIDの拡張RADIUSサーバの登録で登録したサーバ番号を選択します。 サイト識別する属性 NAS-Identifierを選択します。 属性値 任意の文字列を設定します。(例:fortigate) -

管理アクセスの認証タブへ移動します。

-

許可したいユーザおよび許可したいグループをダブルクリックし、許可へ移動させます。

Info

2要素認証(OTP)のみ許可を有効にすると、2要素認証(OTP)以外の認証方式のアクセスを拒否します。

Info

必要に応じて権限を設定します。権限の詳細については、FortiGateの管理者ガイドをご確認ください。

- prof_admin

- super_admin

- super_admin_readonly

- radius_user_access1(ユーザ独自で作成したプロファイル)

- radius_user_access2(ユーザ独自で作成したプロファイル)

- radius_user_access3(ユーザ独自で作成したプロファイル)

-

登録ボタンをクリックします。

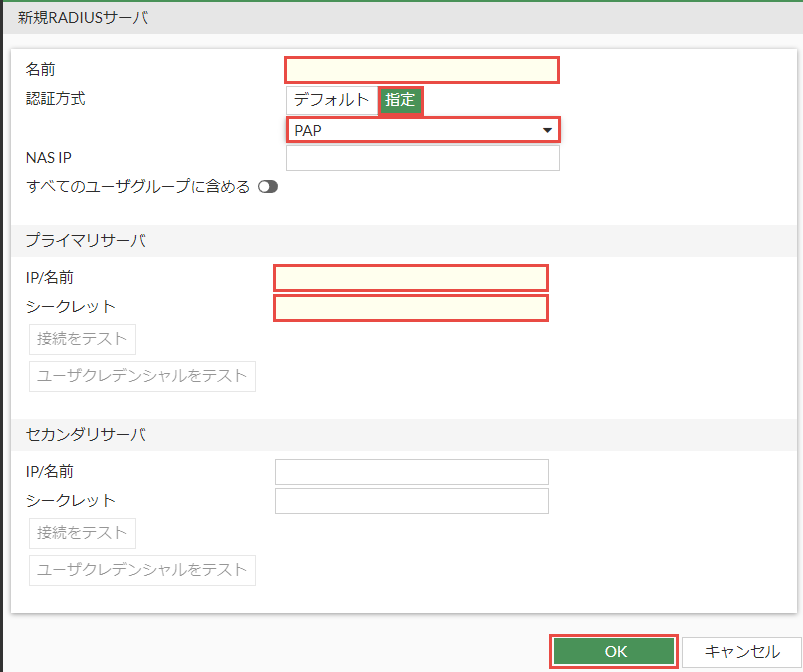

FortiGateのRADIUSサーバの設定

- FortiGate 管理GUI>ユーザ&認証>RADIUSサーバ画面へ移動します。

- 新規作成ボタンをクリックします。新規RADIUSサーバ設定画面が表示されます。

-

以下を設定します。

設定項目 設定内容 名前 任意の文字列を設定します。(例:SingleID_RADIUS) 認証方式 指定 PAPを選択 プライマリサーバ IP/名前 SingleID 管理者ポータル>認証>RADIUS>基本情報タブの拡張RADIUSサーバ>IPアドレスのプライマリです。 シークレット SingleIDの拡張RADIUSサーバの登録の手順のシークレットに設定した文字列です。 セカンダリサーバ IP/名前 SingleID 管理者ポータル>認証>RADIUS>基本情報タブの拡張RADIUSサーバ>IPアドレスのセカンダリです。 シークレット SingleIDの拡張RADIUSサーバの登録の手順のシークレットに設定した文字列です。 Info

接続をテストボタンをクリックし、接続が成功しない場合には、以下をご確認ください。

- 設定内容が間違いないこと

- FortiGateからSingleIDのRADIUSサーバのIPアドレスへ接続可能であること

Warning

SingleIDのRADIUSサーバでは、FortiGateのVPNアクセスや管理アクセスのみ認証可能となるように制限をかけているため、ユーザクレデンシャルをテストボタンをクリックし、正しいユーザ情報を入力しても成功となりませんが、問題ではありません。

-

OKボタンをクリックします。

-

FortiGateのRADIUSのNAS-Identifierの属性値を変更するために、FortiGate 管理GUI>システム>設定画面へ移動します。以下のように設定します。

設定項目 設定内容 ホスト名 SingleIDのRADIUSサイトの登録の手順のサイトを識別する属性の属性値に設定した文字列です。(例:fortigate) Info

FortiGateは、ホスト名をRADIUSのNAS-Identifier属性の属性値として、RADIUSリクエストを送信します。

-

FortiGateのRADIUSの認証通信ポートを変更するために、FortiGate CLIから以下のように設定します。

設定項目 設定内容 RADIUSサーバの名前 手順3で設定した名前です。(例:SingleID_RADIUS) RADIUS認証の通信ポート番号 SingleIDの拡張RADIUSサーバの登録の手順で割り当てられたポート番号です。SingleID 管理者ポータル>認証>RADIUS>基本情報タブの拡張RADIUSサーバ>RADIUSポート番号です。 FortiGate CLIconfig user radius edit "<RADIUSサーバの名前>" set radius-port <RADIUS認証の通信ポート番号> next end

FortiGateのユーザグループの設定

- FortiGate 管理GUI>ユーザ&認証>ユーザグループ画面へ移動します。

- 新規作成ボタンをクリックします。新規ユーザグループ画面が表示されます。

-

以下を設定します。

設定項目 設定内容 名前 任意の文字列を設定します。(例:SingleID) タイプ ファイアウォールを選択します。 リモートグループ リモートサーバ:FortiGateのRADIUSサーバの設定の手順で設定したサーバの名前です。(例:SingleID_RADIUS) グループ:いずれかを追加します。 -

OKボタンをクリックします。

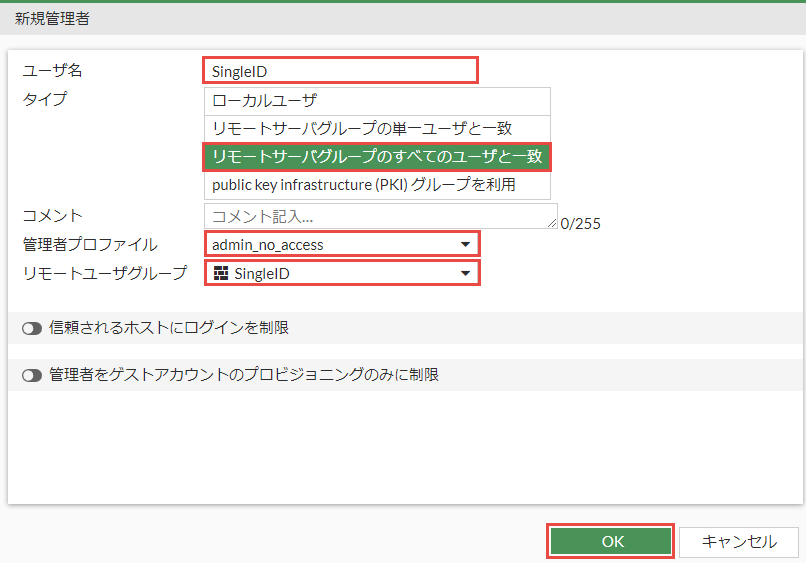

FortiGateの管理者の設定

- FortiGate 管理GUI>システム>管理者画面へ移動します。

- 新規作成>管理者ボタンをクリックします。新規管理者画面が表示されます。

-

以下を設定します。

設定項目 設定内容 ユーザ名 任意の文字列を設定します。(例:SingleID) タイプ リモートサーバグループのすべてのユーザと一致を選択します。 管理者プロファイル admin_no_accessを選択します。 ユーザグループ FortiGateのユーザグループの設定の手順で設定したユーザグループの名前を選択します。(例:SingleID) -

OKボタンをクリックします。

-

グループ(FortiGateのユーザグループの設定の手順で設定したユーザグループの名前)のメンバーは、admin_no_accessプロファイルにより管理者権限はありません。しかし、以下のコマンドを実行することで、RADIUSサーバで認証が成功した場合に、指定したプロファイル(例:super_admin_readonly)で上書きできます。

FortiGate CLI# config system admin edit "SingleID" set accprofile-override enable endInfo

Fortinet社の以下の情報を参考にさせていただきました。

Technical Tip: Remote admin login with Radius selecting admin access account profile

動作確認方法

2要素認証(パスワード+ワンタイムパスワード)による管理者ログインの認証が可能なことを確認します。

ソフトウェアトークンのインストール

ソフトウェアトークンとして、以下のiPhoneおよびAndroidのモバイルアプリが利用できます。どちらかのアプリをスマートフォンまたはタブレットへインストールします。

- FreeOTP

- Google Authenticator

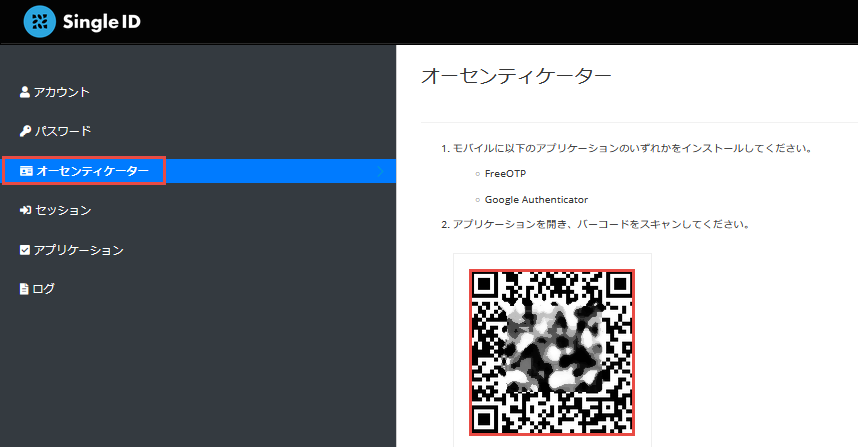

SingleIDへソフトウェアトークンの登録

Warning

SingleIDへソフトウェアトークンの登録を行っていないユーザは、ワンタイムパスワードは無効となり、パスワードでの認証となります。

- [SingleIDのユーザの作成]の手順で作成したユーザで、SingleIDのユーザポータルへログインします。

- SingleID ユーザポータル>オーセンティケーター画面へ移動します。

-

QRコードが表示されていることを確認します。

-

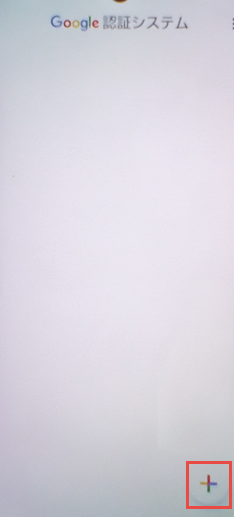

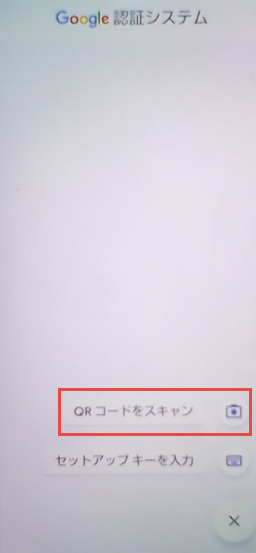

スマートフォンまたはタブレットへインストールしたソフトウェアトークンアプリを起動します。(ここでは、Google Authenticatorを利用します。)

-

+をクリックし、新規アカウントを追加します。

-

QRコードをスキャンをクリックし、ユーザポータルに表示されているQRコードを読み取ります。

-

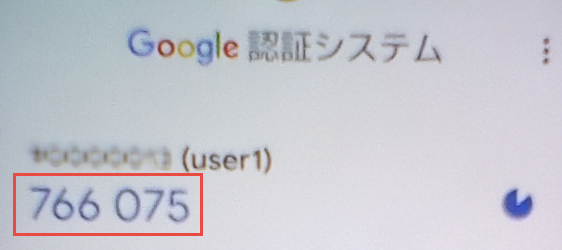

アカウントを追加をクリックし、アカウントを追加します。

-

表示されている数字をSingleID ユーザポータル>オーセンティケーター画面のワンタイムコードへ入力し、保存ボタンをクリックし、オーセンティケーターを登録します。

Info

ソフトウェアトークンの6桁の数字の表示は、30秒ごとに変わります。変わる前に、オーセンティケーターの登録を完了させる必要があります。登録する途中で、ソフトウェアトークンの数字が変わってしまった場合には、変わった数字を登録します。

FortiGate 管理GUIへログイン

- FortiGate 管理GUI https://FortiGateの管理IPアドレス/ へアクセスします。

-

以下の情報でログインを試みます。

設定項目 設定内容 ユーザ名 SingleIDのRADIUSサイトの登録の手順で許可したユーザ パスワード ユーザのパスワードとソフトウェアトークンに表示されたワンタイムパスワードを:(コロン)でつなげた文字列を入力します。(例:password:123456) -

ログインが成功することを確認します。

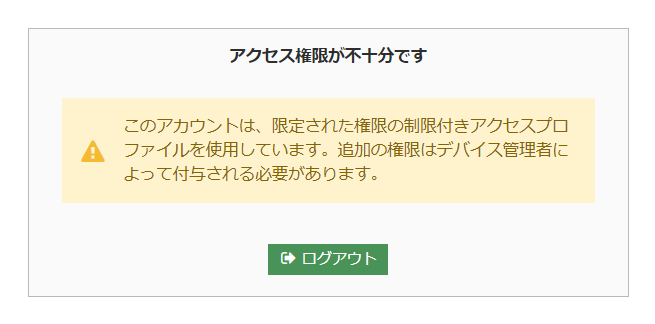

補足

以下の画面が表示されたときには、CLIからset accprofile-override enableがセットされていることを確認してください。

# config system admin

(admin) # edit "SingleID"

(SingleID) # show

config system admin

edit "SingleID"

set remote-auth enable

set accprofile "admin_no_access"

set vdom "root"

set wildcard enable

set remote-group "SingleID"

set accprofile-override enable

next

end