リモートアクセスVPN-2要素認証(パスワード認証+ワンタイムパスワード認証)

文書更新日:2025-03-09

目的

- SingleIDのユーザで、FortiGateへVPNを使ってリモートアクセスします。

- 接続する際の認証方式は、2要素認証(パスワード認証+ワンタイムパスワード認証)です。

- SingleIDの標準RADIUSサーバを利用します。

- ユーザ/グループによるアクセス制限をします。

設定方法

SingleIDのグループの作成

- SingleID 管理者ポータル>グループ画面へ移動します。

- グループ追加をクリックします。グループ追加画面がポップアップします。

- グループ名を入力し、登録ボタンをクリックします。

SingleIDのユーザの作成

- SingleID 管理者ポータル>ユーザ画面へ移動します。

- 登録ボタンをクリックします。ユーザ登録画面がポップアップします。

- ユーザ登録画面の基本情報を入力します。グループタブをクリックします。

- メンバーとなるグループを選択し、登録ボタンをクリックします。

SingleIDのRADIUSサイトの登録

- SingleID 管理者ポータル>認証>RADIUS>簡易設定タブへ移動します。

- カタログ表示ボタンをクリックします。

- カタログからFortiGate NGFWの登録ボタンをクリックします。FortiGate NGFW画面がポップアップします。

-

基本情報タブに、以下を設定します。

設定項目 設定内容 有効/無効 有効を選択します。 サーバ 標準を選択します。 サーバ番号 適切なサーバ番号を選択します。選択するサーバの番号により、RADIUSサーバのポート番号が異なります。SingleID 管理者ポータル>認証>RADIUS>基本情報タブの標準RADIUSサーバ>RADIUSポート番号にサーバの番号と通信ポート番号の対応が記載されています。 IP or ホスト名 FortiGate NGFW側のグローバルIPアドレスです。インターネットに出ていくときの送信元のIPアドレスです。 シークレット 任意の文字列を設定します。英大文字、英小文字、数字、記号を組み合わせて、最低でも14文字以上の複雑な文字列を設定することをお勧めします。 -

VPNアクセスの認証タブへ移動します。

-

許可したいユーザおよび許可したいグループをダブルクリックし、許可へ移動させます。

Info

2要素認証(OTP)のみ許可を有効にすると、2要素認証(OTP)以外の認証方式のアクセスを拒否します。

-

登録ボタンをクリックします。

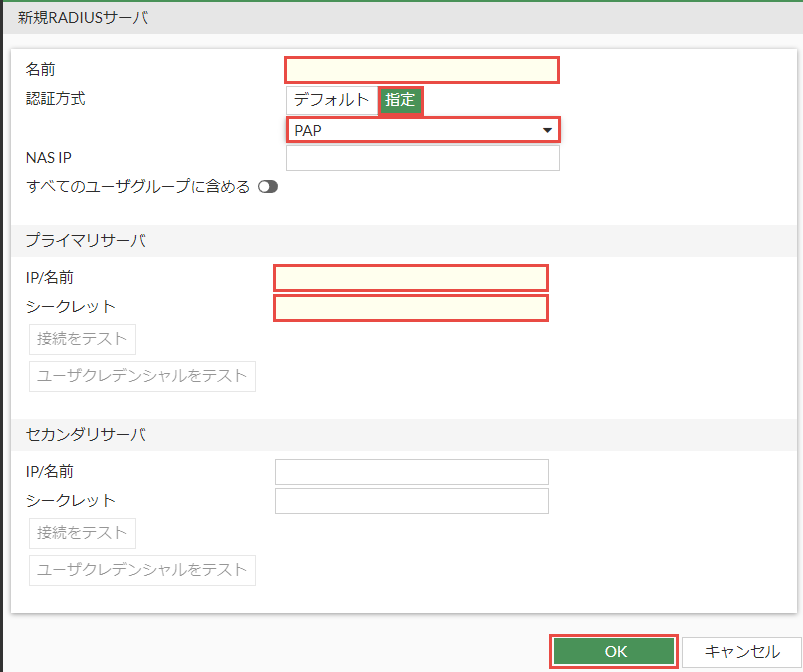

FortiGateのRADIUSサーバの設定

- FortiGate 管理GUI>ユーザ&認証>RADIUSサーバ画面へ移動します。

- 新規作成ボタンをクリックします。新規RADIUSサーバ設定画面が表示されます。

-

以下を設定します。

設定項目 設定内容 名前 任意の文字列を設定します。(例:SingleID_RADIUS) 認証方式 指定 PAPを選択します。 プライマリサーバ IP/名前 SingleID 管理者ポータル>認証>RADIUS>基本情報タブの標準RADIUSサーバ>IPアドレスのプライマリです。 シークレット SingleIDのRADIUSサイトの登録の手順のシークレットに設定した文字列です。 セカンダリサーバ IP/名前 SingleID 管理者ポータル>認証>RADIUS>基本情報タブの標準RADIUSサーバ>IPアドレスのセカンダリです。 シークレット SingleIDのRADIUSサイトの登録の手順のシークレットに設定した文字列です。 Info

接続をテストボタンをクリックし、接続が成功しない場合には、以下をご確認ください。

- 設定内容が間違いないこと

- FortiGateからSingleIDのRADIUSサーバのIPアドレスへ接続可能であること

Warning

SingleIDのRADIUSサーバでは、FortiGateのVPNアクセスや管理アクセスのみ認証可能となるように制限をかけているため、ユーザクレデンシャルをテストボタンをクリックし、正しいユーザ情報を入力しても成功となりませんが、問題ではありません。

-

OKボタンをクリックします。

FortiGateのユーザグループの設定

- FortiGate 管理GUI>ユーザ&認証>ユーザグループ画面へ移動します。

- 新規作成ボタンをクリックします。新規ユーザグループ画面が表示されます。

-

以下を設定します。

設定項目 設定内容 名前 任意の文字列を設定します。(例:SingleID) タイプ ファイアウォールを選択します。 リモートグループ リモートサーバ:FortiGateのRADIUSサーバの設定の手順で設定したサーバの名前です。(例:SingleID_RADIUS) グループ:いずれかを追加します。 -

OKボタンをクリックします。

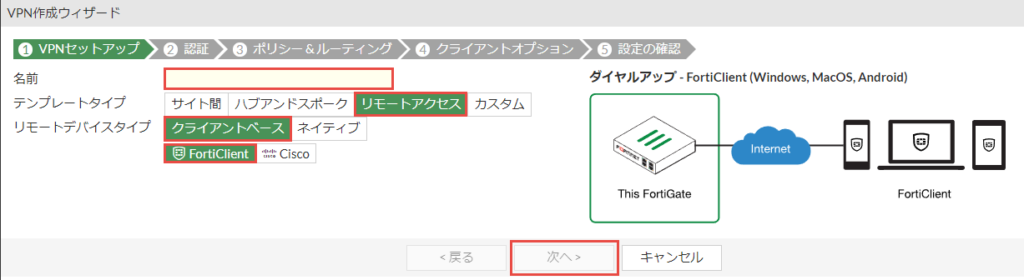

FortiGateのVPNの設定

- FortiGate 管理GUI>VPN>IPsecウィザード画面へ移動します。

-

以下の項目を設定し、次へボタンをクリックします。

設定項目 設定内容 名前 任意の文字列を設定します。(例:IPsecVPN) テンプレートタイプ リモートアクセスを選択します。 リモートデバイスタイプ クライアントベース FortiClientを選択します。 -

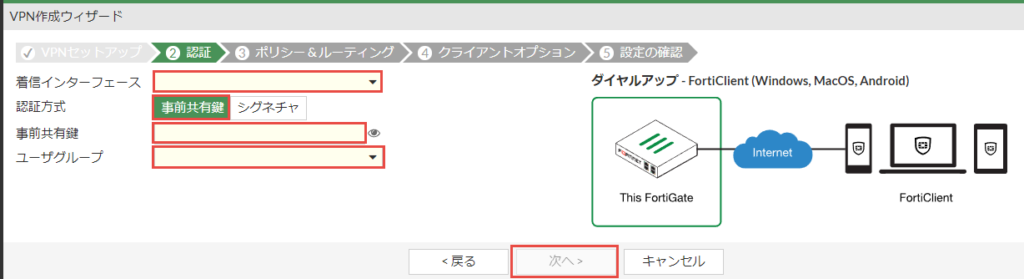

以下の項目を設定し、次へボタンをクリックします。

設定項目 設定内容 着信インターフェース FortiGateのWAN側のインターフェースです。環境により異なります。 認証方式 事前共有鍵を選択します。 事前共有鍵 任意の文字列を設定します。 ユーザグループ FortiGateのユーザグループの設定の手順で設定したユーザグループの名前を選択します。(例:SingleID) -

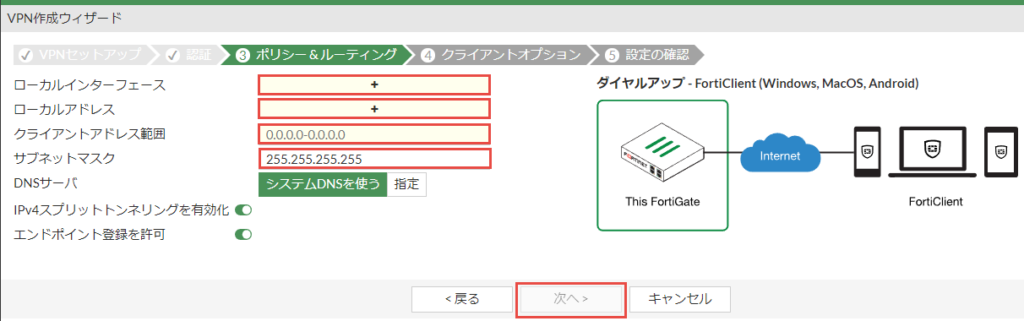

以下の項目を設定し、次へボタンを クリックします。

設定項目 設定内容 ローカルインターフェース FortiGateのLAN側のインターフェースです。環境により異なります。 ローカルアドレス LAN側ネットワークを指定します。(例:internal) クライアントアドレス範囲 VPNクライアントに割り当てるIPアドレスの範囲です。環境により異なります。 サブネットマスク 255.255.255.255を設定します。 -

次へボタンをクリックします。

-

設定を確認し、作成ボタンをクリックします。

動作確認方法

Windows端末から2要素認証(パスワード+ワンタイムパスワード)によるリモートアクセスVPNの認証が可能なことを確認します。

ソフトウェアトークンのインストール

ソフトウェアトークンとして、以下のiPhoneおよびAndroidのモバイルアプリが利用できます。どちらかのアプリをスマートフォンまたはタブレットへインストールします。

- FreeOTP

- Google Authenticator

SingleIDへソフトウェアトークンの登録

Warning

SingleIDへソフトウェアトークンの登録を行っていないユーザは、ワンタイムパスワードは無効となり、パスワードでの認証となります。

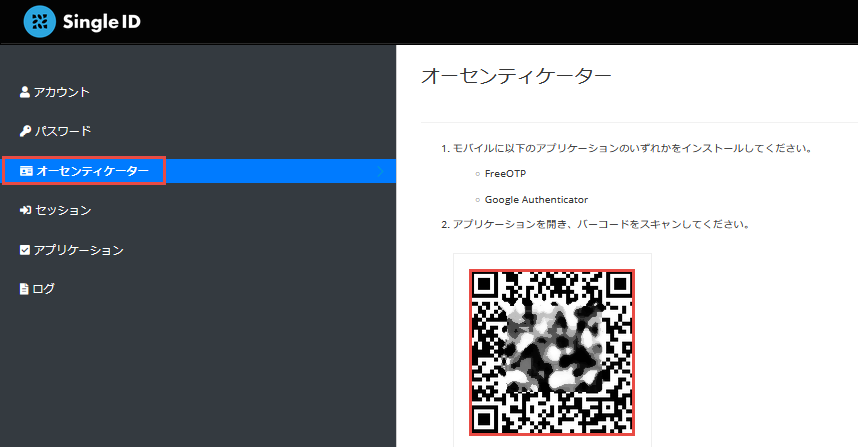

- [SingleIDのユーザの作成]の手順で作成したユーザで、SingleIDのユーザポータルへログインします。

- SingleID ユーザポータル>オーセンティケーター画面へ移動します。

-

QRコードが表示されていることを確認します。

-

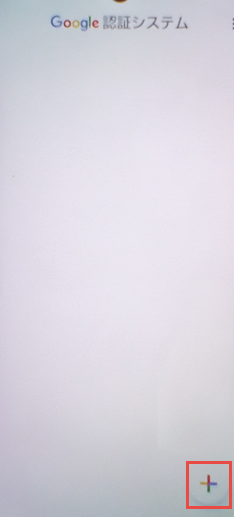

スマートフォンまたはタブレットへインストールしたソフトウェアトークンアプリを起動します。(ここでは、Google Authenticatorを利用します。)

-

+をクリックし、新規アカウントを追加します。

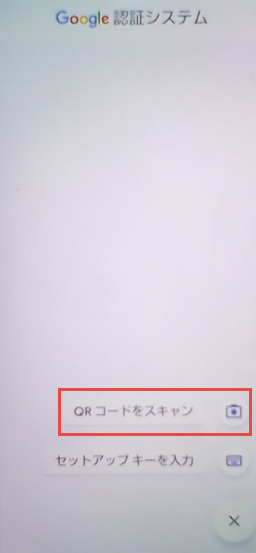

-

QRコードをスキャンをクリックし、ユーザポータルに表示されているQRコードを読み取ります。

-

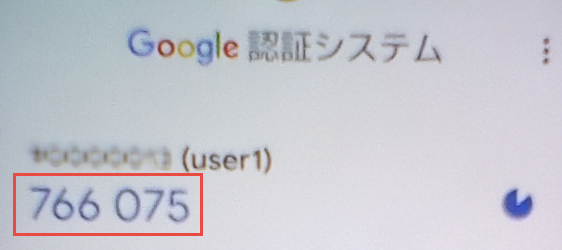

アカウントを追加をクリックし、アカウントを追加します。

-

表示されている数字をSingleID ユーザポータル>オーセンティケーター画面のワンタイムコードへ入力し、保存ボタンをクリックし、オーセンティケーターを登録します。

Info

ソフトウェアトークンの6桁の数字の表示は、30秒ごとに変わります。変わる前に、オーセンティケーターの登録を完了させる必要があります。登録する途中で、ソフトウェアトークンの数字が変わってしまった場合には、変わった数字を登録します。

リモートアクセスクライアントのインストール

FortiGateのリモートアクセスクライアントである、FortiClientをインストールしていない場合には、以下よりダウンロードしてインストールします。

接続先の設定

-

FortiClientを起動して、新規VPN接続を作成します。以下を設定します。

設定項目 設定内容 VPN IPsecVPNを選択します。 接続名 任意の文字列を設定します。(例:SingleID) リモートGW VPNクライアントが接続するIPアドレスです。 認証方法 事前共有鍵を選択します。 事前共有鍵 FortiGateのVPNの設定の手順で設定した事前共有鍵です。 認証(XAuth) ユーザ名入力を選択します。 -

保存ボタンをクリックします。

VPN接続

-

以下を設定し、接続ボタンをクリックします。

設定項目 設定内容 VPN名称 接続先の設定の手順で作成した接続先を選択します。(例:SingleID) ユーザ名 SingleIDのRADIUSサイトの登録の手順で許可したユーザです。 パスワード ユーザのパスワードとソフトウェアトークンに表示されたワンタイムパスワードを:(コロン)でつなげた文字列を入力します。(例:password:123456) -

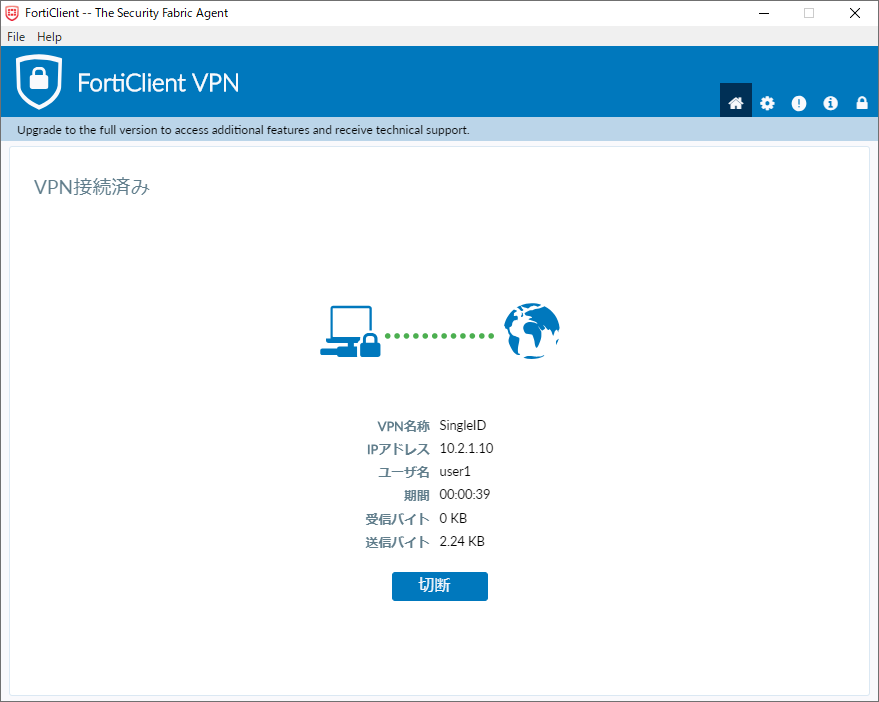

ログインが成功することを確認します。